Wer bereits den System Center Operations Manager einsetzt ist sicherlich schon über den Agent Proxy gestolpert. Über den Agent Proxy findet man oftmals nur eine Anleitung zum Einschalten oder Deaktivieren. Fragt man nach dem Zweck der Funktion so findet man als Erklärung oft nur:

„Allow this agent to act as a proxy and discover managed objects on other computers“

Zudem gibt es rege Diskussionen ob es ein Sicherheitsrisiko darstellt den Agent Proxy auf allen Agents zu aktivieren.

Heute möchte ich das Thema SCOM Agent Proxy einmal näher betrachten:

Funktion

Ziel des Agent Proxy ist es mittels eines installierten Agents Informationen über übergeordnete Entitäten zu erhalten. Also beispielsweise auf einem DC auch Infos über die Domäne zu erhalten, welche ja nicht nur auf diesem Server existiert.

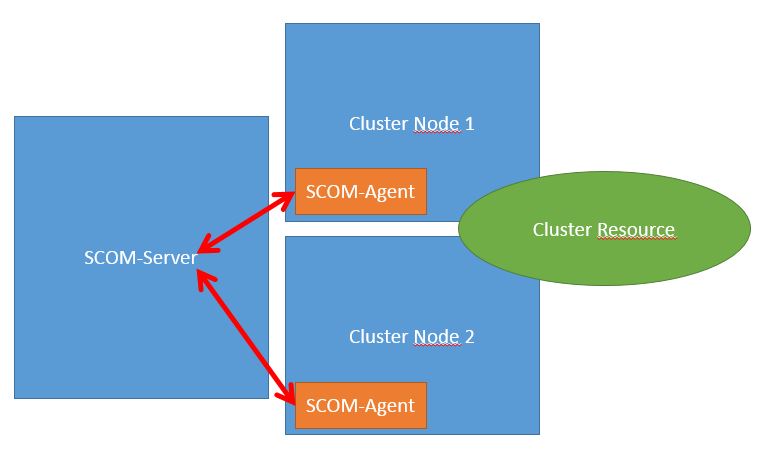

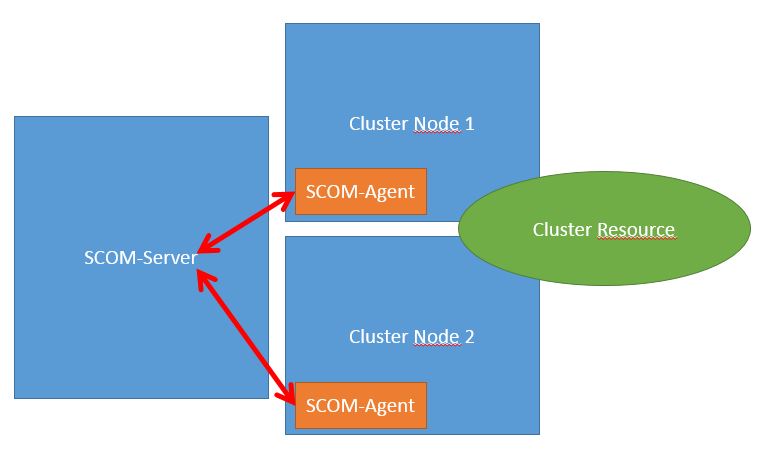

Versuchen wir beispielsweise ein Windows Server Failover Cluster zu monitoren. Der installierte Agent auf den Failover-Cluster-Nodes ist zunächst nur in der Lage eine Discovery der lokalen Komponenten und Dienste vorzunehmen. Ebenso wird also auch nur das Monitoring der lokalen Dienste möglich sein. Die Entität wird somit nur als Klasse „Windows Server“ ermittelt.

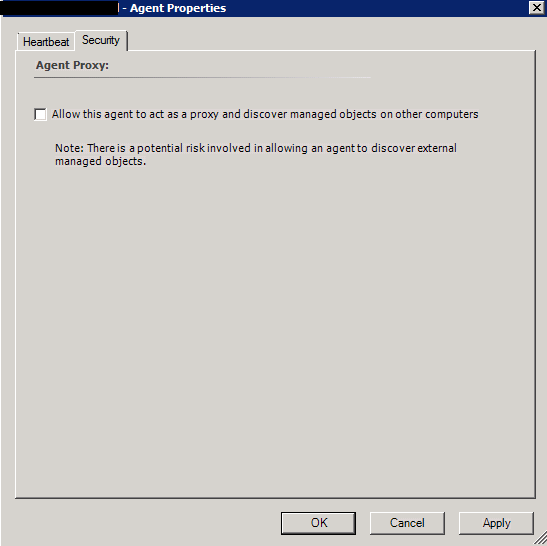

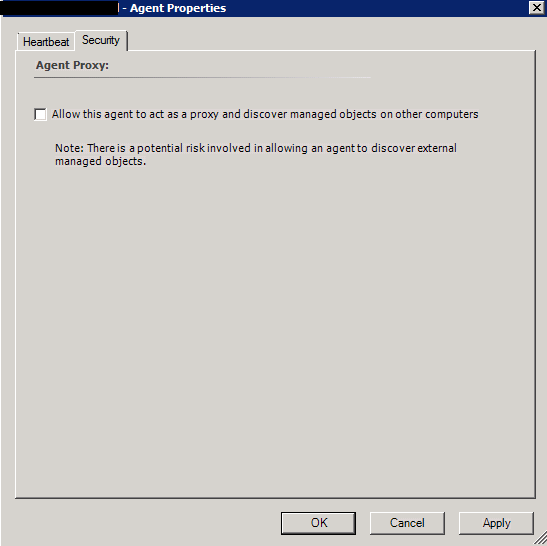

Der Agent Proxy ist nicht aktiviert:

Daher wird der Agent nur die Windows Server Komponenten ermitteln und monitoren:

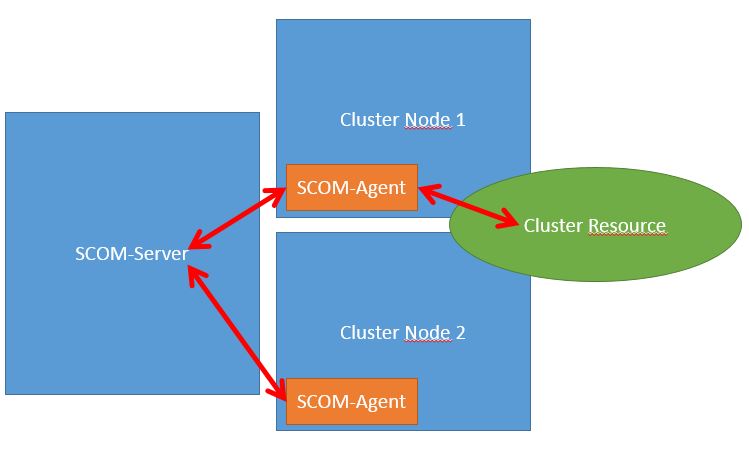

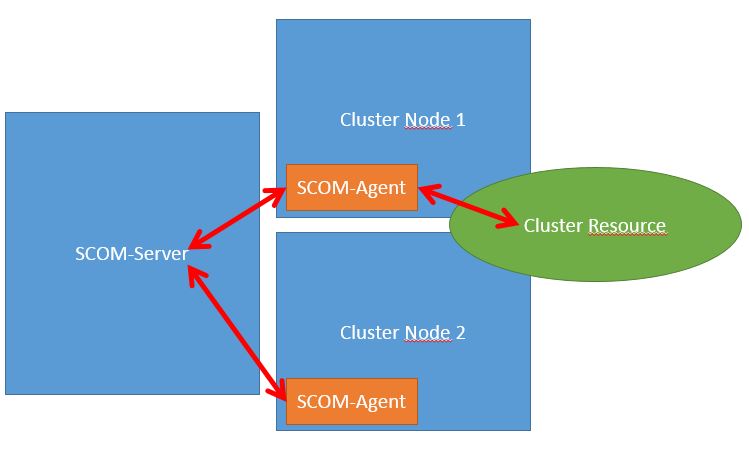

Möchte man nun aber auch die Discovery und das Monitoring der Cluster-Ressourcen ermöglich, so muss es dem Agent gestattet werden über andere Computer (und somit auch Cluster-Ressourcen) zu berichten. Der Agent ist dann in der Lage zusätzlich zu den lokalen Komponenten und Diensten auch die im Cluster gehaltenen Komponenten und Dienste zu ermitteln und zu überwachen.

Die Agent Proxy Funktion wird in vielen Management Packs verwendet (ob ein MP die Funktion verwendet ist im MP Guide hinterlegt). Daher tendiere ich dazu diese Funktion an allen Agents zu aktivieren. Jedoch gibt es diesbezüglich geteilte Meinungen. Das Risiko besteht darin, dass durch ein fehlerhaftes Management Pack oder einen Angriff eine Kettenreaktion ausgelöst wird. Wird beispielsweise die überwachte Clusterressource angegriffen, so dass Unmengen an Warnings und Alerts entstehen, so werden diese durch den Server mit aktiviertem Agent Proxy übermittelt. Daher wird auch auf diesem Server die Last steigen und diese dann direkt an den SCOM-Server weitergegeben.

Solange man jedoch nur signierte MPs aus vertrauenswürdigen Quellen verwendet und die sonstigen Sicherheitseinstellungen auf den Servern keinen „Freifahrtsschein“ enthalten, spricht meiner Meinung nach nichts gegen das Aktivieren dieser Einstellung. Ich habe selbst noch keine negativen Auswirkungen gesehn. Im Gegensatz beugt man Fehlern bei der Discovery vor, sobald MPs eingesetzt werden, welche dies benötigen.

Konfiguration

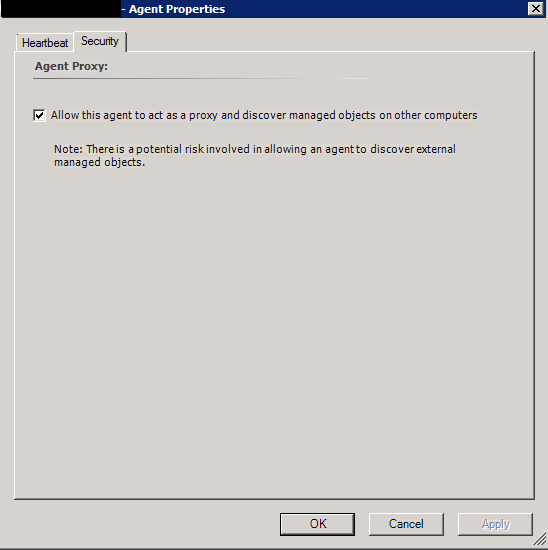

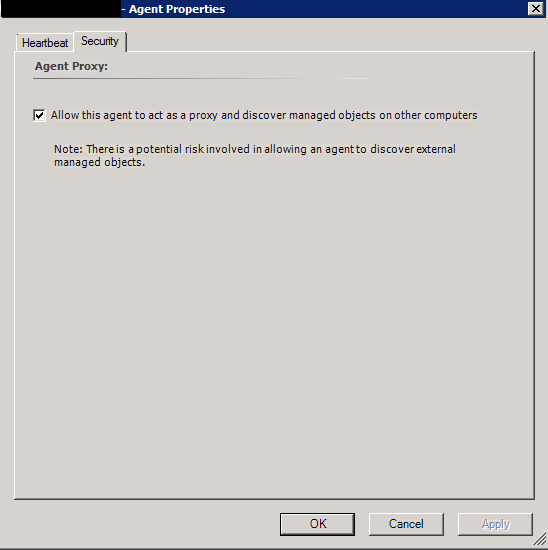

Um die Agent Proxy Funktion zu aktivieren, kann man wahlweise in der Konsole den Haken an jedem Agent setzen:

oder man nimmt die PowerShell um alle Clients zu aktivieren:

Get-SCOMAgent | where {$_.ProxyingEnabled.Value -eq $False} | Enable-SCOMAgentProxy |

Get-SCOMAgent | where {$_.ProxyingEnabled.Value -eq $False} | Enable-SCOMAgentProxy

Damit auch zukünftige Clients per default die Funktion des Agent Proxy aktiviert haben kann folgendes Script verwendet werden.

add-pssnapin "Microsoft.EnterpriseManagement.OperationsManager.Client"

new-managementGroupConnection -ConnectionString:scomserver.domain.com

set-location "OperationsManagerMonitoring::"

Set-DefaultSetting -Name HealthServiceProxyingEnabled -Value True |

add-pssnapin "Microsoft.EnterpriseManagement.OperationsManager.Client"

new-managementGroupConnection -ConnectionString:scomserver.domain.com

set-location "OperationsManagerMonitoring::"

Set-DefaultSetting -Name HealthServiceProxyingEnabled -Value True

Ähnliche Beiträge

Leave a comment